Tecnologia

Se suponía que los iPhone eran los móviles más seguros del mundo. Se suponía

Imagina una herramienta capaz de duplicar la seguridad de un móvil simplemente navegando en una web, sin descargar ningún archivo ni aceptar ningún permiso. Da miedo, pero si además ese móvil es un iPhone, la cosa empeora aún más. No es el argumento de una teoría de la conspiración, es la realidad y acaba de echar por tierra el aura de invulnerabilidad de Apple.

Qué ha pasado. Ingenieros de seguridad de Google han publicado un informe en el que detallan a ‘Coruña’, un cómodo kit de hackeo diseñado específicamente para comprometer dispositivos iOS. Según la investigación, Coruña utiliza una cadena de vulnerabilidades ‘zero-day’ que dan acceso casi total al dispositivo. Viene a ser algo similar a Pegasus, pero incluso más cómodo. Lo más inquietante es que ha sido localizado en manos de ciberdelincuentes, pero su origen parece estar en agencias gubernamentales estadounidenses.

Qué hace Coruña. Como decíamos, basta con visitar una web maliciosa para que entre en acción. La arquitectura de Coruña se basa en una cadena de exploits extremadamente compleja que aprovecha fallos en el motor de renderizado del navegador y en el propio núcleo del sistema operativo. De esta forma, toma el control del iPhone de forma silenciosa, sin que el usuario descargue ningún archivo ni acepte ningún permiso adicional. La buena noticia es que Apple parcheó una de esas vulnerabilidades con iOS 17.3, por lo que si tu móvil está en esta versión o una superior, no tienes de qué preocuparte. Sin embargo, a pesar de estas limitaciones, se estima que ha infectado a decenas de millas de dispositivos.

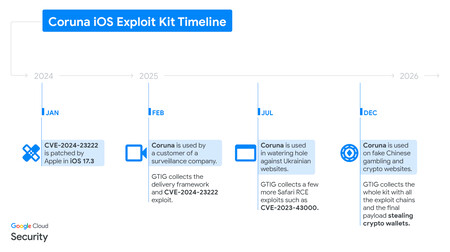

Imagen: Google

línea de tiempo. A principios de 2025, Google detectó por primera vez partes de esta cadena de exploits que habían sido utilizadas por una empresa de vigilancia comercial. A mediados de año volvió a aparecer en una campaña contra Ucrania atribuida al espionaje ruso ya finales de año dio el salto a China, donde se escondía en webs falsas sobre finanzas y criptomonedas. El kit robaba criptomonedas y otros datos de las víctimas, como fotos o cuentas de correo.

¿Quién ha desarrollado esto? En declaraciones a Wired, el responsable de la empresa de seguridad iVerify, destaca que el código es “extremadamente cómodo y su desarrollo ha costado millones de dólares”. El detalle más llamativo es que Coruña comparte módulos con la conocida como “operación Triangulación”, otro ciberataque dirigido a iOS descubierto por Kasperskyy atribuido a la NSA. De momento es una sospecha, pero según iVerify, los indicios apuntan claramente a que es el trabajo de alguna agencia o un contratista del gobierno estadounidense.

Cómo ha ido a parar a las manos equivocadas. Es la pregunta que los expertos se hacen y de momento no hay respuesta, pero sí hipótesis. Los exploits zero-day son aquellos que el fabricante, en este caso Apple, aún no tiene detectados y son los que más caros se venden en el mercado negro. La teoría es que haya sido vendida por un broker de exploits a algún servicio de inteligencia extranjero y de ahí haya dado el salto a organizaciones de cibercrimen.

iVerify analizó una versión de Coruña y descubrió que el código se había modificado para instalar malware que vaciara carteras de criptomonedas. Estos añadidos estaban “mal escritos” y contrastaban mucho con el código subyacente, lo cual cuadra con la teoría de que fue concebido por una organización muy bien financiada y después acabó en el mundo del cibercrimen.

Imagen | Apple, editada con Gemini

En Xataka | Anthropic se ha convertido en la Apple de nuestra era y OpenAI en nuestra Microsoft: una historia de amor y odio